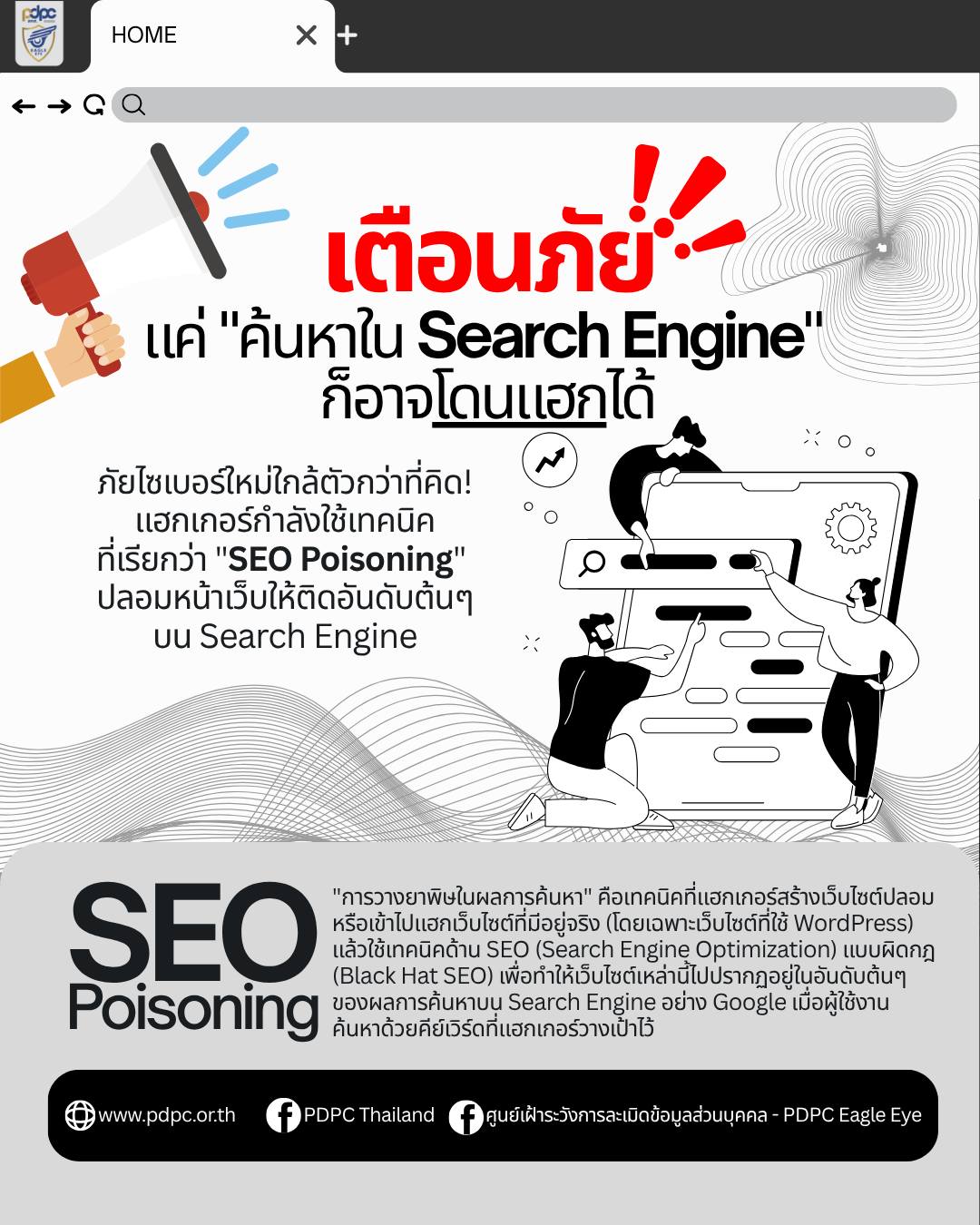

วันที่ 21 กรกฎาคม 2568 เฟซบุ๊ก ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล - PDPC Eagle Eye มีการโพสต์เตือนภัยการค้นหา Search Engine ก็อาจจะทำให้คอมพิวเตอร์เราถูกแฮกได้ มีรายละเอียดดังนี้

SEO Poisoning หรือ "การวางยาพิษในผลการค้นหา" คือเทคนิคที่แฮกเกอร์สร้างเว็บไซต์ปลอม หรือเข้าไปแฮกเว็บไซต์ที่มีอยู่จริง (โดยเฉพาะเว็บไซต์ที่ใช้ WordPress) แล้วใช้เทคนิคด้าน SEO (Search Engine Optimization) แบบผิดกฎ (Black Hat SEO) เพื่อทำให้เว็บไซต์เหล่านี้ไปปรากฏอยู่ในอันดับต้น ๆ ของผลการค้นหาบน Search Engine อย่าง Google เมื่อผู้ใช้งานค้นหาด้วยคีย์เวิร์ดที่แฮกเกอร์วางเป้าไว้

SEO Poisoning ทำงานอย่างไร ?

1. สร้างเว็บไซต์ปลอมหรือแฮกเว็บจริง : แฮกเกอร์จะสร้างหน้าเว็บที่ดูเหมือนเป็นฟอรัมสนทนา หรือเป็นหน้าดาวน์โหลดเอกสารทางธุรกิจที่น่าเชื่อถือ

2. ใช้คีย์เวิร์ดเฉพาะทาง : แฮกเกอร์จะใช้คีย์เวิร์ดที่พนักงานในองค์กรธุรกิจมักจะค้นหา เช่น "แบบฟอร์มสัญญาจ้างงาน" (employment agreement), "ข้อตกลงทางธุรกิจ" (business contract) หรือเอกสารทางกฎหมายต่าง ๆ

3. ลวงให้ดาวน์โหลดไฟล์ : เมื่อเหยื่อค้นหาด้วยคีย์เวิร์ดเหล่านี้และคลิกเข้าไปในลิงก์ของแฮกเกอร์ที่ทำอันดับไว้สูง ๆ หน้าเว็บจะแสดงข้อความหลอกลวงให้ดาวน์โหลดไฟล์เอกสารที่ต้องการ ซึ่งจริง ๆ แล้วเป็นไฟล์ ZIP ที่ข้างในมีไฟล์สคริปต์อันตราย (ไฟล์ .js หรือ JavaScript) ซ่อนอยู่

4. ติดตั้งมัลแวร์ : เมื่อเหยื่อหลงเชื่อและเปิดไฟล์สคริปต์นั้น มัลแวร์ Gootloader ก็จะถูกติดตั้งลงในเครื่องคอมพิวเตอร์ทันที

เป้าหมายหลัก : แคมเปญนี้มุ่งเป้าไปที่ผู้ใช้งานในองค์กร โดยเฉพาะกลุ่มธุรกิจ SMB เนื่องจากพนักงานมักมีการค้นหาเอกสารทางธุรกิจหรือสัญญาต่าง ๆ ผ่านทางอินเทอร์เน็ต

ผลกระทบ : หลังจากที่ Gootloader ติดตั้งสำเร็จ มันจะทำหน้าที่เป็น "ประตูหลัง" (Backdoor) เปิดทางให้แฮกเกอร์สามารถส่งมัลแวร์ตัวอื่น ๆ เข้ามาในเครื่องได้อีก เช่น

- Cobalt Strike : เครื่องมือที่ใช้ในการเจาะระบบและควบคุมเครื่องจากระยะไกล

- Ransomware (มัลแวร์เรียกค่าไถ่) : เพื่อเข้ารหัสไฟล์ข้อมูลสำคัญทั้งหมดแล้วเรียกเงินค่าไถ่

- มัลแวร์ขโมยข้อมูล : ขโมยรหัสผ่าน ข้อมูลทางการเงิน หรือข้อมูลสำคัญของบริษัท

1. อย่ารีบคลิก : ก่อนคลิกลิงก์ไหนใน Google ลองดูชื่อเว็บไซต์ (URL) ก่อนว่าน่าเชื่อถือหรือไม่

2. เช็กก่อนโหลด : หากต้องดาวน์โหลดไฟล์ ให้ดาวน์โหลดจากเว็บไซต์ที่เป็นทางการเท่านั้น

3. อย่าไว้ใจไฟล์ .zip หรือ .js : ถ้าโหลดมาเป็นไฟล์แปลก ๆ ที่ไม่คาดคิด อย่าเปิดเด็ดขาด !

ภาพจาก เฟซบุ๊ก ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล - PDPC Eagle Eye

ขอบคุณข้อมูลจาก เฟซบุ๊ก ศูนย์เฝ้าระวังการละเมิดข้อมูลส่วนบุคคล - PDPC Eagle Eye

ข่าวในพระราชสำนัก ข่าวในพระราชสํานักย้อนหลัง

ข่าวในพระราชสำนัก ข่าวในพระราชสํานักย้อนหลัง ข่าวบันเทิงดาราไทยข่าวบันเทิงวันนี้ ข่าวบันเทิงล่าสุด

ข่าวบันเทิงดาราไทยข่าวบันเทิงวันนี้ ข่าวบันเทิงล่าสุด ข่าวบันเทิงเกาหลีข่าวบันเทิงเกาหลีวันนี้

ข่าวบันเทิงเกาหลีข่าวบันเทิงเกาหลีวันนี้ ข่าวบันเทิงต่างประเทศข่าวดาราฮอลลีวู้ด และอื่นๆ

ข่าวบันเทิงต่างประเทศข่าวดาราฮอลลีวู้ด และอื่นๆ ข่าวเพลงใหม่ข่าวเพลงวันนี้

ข่าวเพลงใหม่ข่าวเพลงวันนี้ ข่าวหนังใหม่ข่าวหนังต่างประเทศ

ข่าวหนังใหม่ข่าวหนังต่างประเทศ ข่าวการเมืองข่าวการเมืองล่าสุด ข่าวการเมืองวันนี้

ข่าวการเมืองข่าวการเมืองล่าสุด ข่าวการเมืองวันนี้  ข่าวเศรษฐกิจข่าวเศรษฐกิจโลก ข่าวเศรษฐกิจไทย

ข่าวเศรษฐกิจข่าวเศรษฐกิจโลก ข่าวเศรษฐกิจไทย ข่าวต่างประเทศข่าวต่างประเทศวันนี้ ข่าวต่างประเทศล่าสุด

ข่าวต่างประเทศข่าวต่างประเทศวันนี้ ข่าวต่างประเทศล่าสุด ข่าวประเทศจีนข่าวจีนวันนี้ ข่าวจีนแปลกๆ

ข่าวประเทศจีนข่าวจีนวันนี้ ข่าวจีนแปลกๆ ข่าวอาชญากรรมข่าวอาชญากรรมวันนี้ ข่าวอาชญากรรมล่าสุด

ข่าวอาชญากรรมข่าวอาชญากรรมวันนี้ ข่าวอาชญากรรมล่าสุด ข่าวปัญหาสังคมข่าวเตือนภัยสังคม

ข่าวปัญหาสังคมข่าวเตือนภัยสังคม ข่าวยาเสพติดจับยาเสพติดวันนี้

ข่าวยาเสพติดจับยาเสพติดวันนี้ ข่าวอุบัติเหตุคลิปอุบัติเหตุ อุบัติเหตุสยอง ข่าวอุบัติเหตุวันนี้

ข่าวอุบัติเหตุคลิปอุบัติเหตุ อุบัติเหตุสยอง ข่าวอุบัติเหตุวันนี้ ข่าวสภาพอากาศ - น้ำท่วมข่าวพยากรณ์อากาศ น้ำท่วมล่าสุด

ข่าวสภาพอากาศ - น้ำท่วมข่าวพยากรณ์อากาศ น้ำท่วมล่าสุด ข่าวภูมิภาคข่าวภูมิภาค 77 จังหวัด ข่าวภูมิภาควันนี้

ข่าวภูมิภาคข่าวภูมิภาค 77 จังหวัด ข่าวภูมิภาควันนี้ ข่าวภาคใต้ข่าวภาคใต้ล่าสุด ข่าวด่วนภาคใต้

ข่าวภาคใต้ข่าวภาคใต้ล่าสุด ข่าวด่วนภาคใต้ ข่าวกีฬาข่าวกีฬาวันนี้

ข่าวกีฬาข่าวกีฬาวันนี้ ข่าวฟุตบอลข่าวกีฬาฟุตบอล ข่าวฟุตบอลทั้งหมด

ข่าวฟุตบอลข่าวกีฬาฟุตบอล ข่าวฟุตบอลทั้งหมด ข่าวรถใหม่ข่าวรถยนต์ ราคารถใหม่ ข่าววงการรถ

ข่าวรถใหม่ข่าวรถยนต์ ราคารถใหม่ ข่าววงการรถ ข่าวมือถือข่าวมือถือล่าสุด ราคามือถือ

ข่าวมือถือข่าวมือถือล่าสุด ราคามือถือ ข่าววิทยาศาสตร์ข่าววิทยาศาสตร์ใหม่ น่ารู้

ข่าววิทยาศาสตร์ข่าววิทยาศาสตร์ใหม่ น่ารู้ ข่าวไอทีอัพเดทข่าวไอที ข่าวไอทีวันนี้

ข่าวไอทีอัพเดทข่าวไอที ข่าวไอทีวันนี้ ข่าวการศึกษาข่าวการศึกษาไทย ข่าวการศึกษาวันนี้

ข่าวการศึกษาข่าวการศึกษาไทย ข่าวการศึกษาวันนี้ ข่าวอาเซียนข่าวอาเซียนวันนี้ ล่าสุด

ข่าวอาเซียนข่าวอาเซียนวันนี้ ล่าสุด ข่าวสุขภาพข่าวสุขภาพน่ารู้ สุขภาพวันนี้

ข่าวสุขภาพข่าวสุขภาพน่ารู้ สุขภาพวันนี้ ข่าวท่องเที่ยวข่าวท่องเที่ยวล่าสุด ข่าวท่องเที่ยวไทย

ข่าวท่องเที่ยวข่าวท่องเที่ยวล่าสุด ข่าวท่องเที่ยวไทย ข่าวหวยเลขเด็ดงวดนี้ ข่าวหวยดัง

ข่าวหวยเลขเด็ดงวดนี้ ข่าวหวยดัง ข่าว x-fileข่าวแปลกๆ เรื่องแปลกทั่วโลก เรื่องลึกลับ

ข่าว x-fileข่าวแปลกๆ เรื่องแปลกทั่วโลก เรื่องลึกลับ  ข่าวฮิตสังคมออนไลน์กระแสเรื่องฮิต จาก facebook twitter

ข่าวฮิตสังคมออนไลน์กระแสเรื่องฮิต จาก facebook twitter คลิปข่าวคลิปข่าววันนี้ คลิปข่าวใหม่ คลิปข่าวล่าสุด

คลิปข่าวคลิปข่าววันนี้ คลิปข่าวใหม่ คลิปข่าวล่าสุด